一、明确需求

1. 选择访问类型

远程桌面(如Windows RDP、TeamViewer)

命令行访问(SSH用于Linux/服务器)

文件传输(FTP/SFTP)

企业内网接入(VPN)

2. 确定被控端设备

操作系统(Windows/Linux/Mac)

是否拥有公网IP地址?

二、网络配置

1. 获取设备IP地址

内网IP:通过`ipconfig`(Windows)或`ifconfig`(Linux/Mac)查看。

公网IP:访问 [ipinfo.io] 查询(若需外网访问)。

2. 路由器设置

端口转发:将外部端口映射到内网设备的对应端口(如RDP默认3389,SSH默认22)。

启用UPnP:部分工具(如游戏串流)需自动端口映射。

动态DNS(可选):若公网IP动态变化,使用DDNS服务(如No-IP、DuckDNS)。

三、安全加固

1. 防火墙配置

仅开放必要端口(如3389、22),禁用默认端口以降低风险。

设置IP白名单(仅允许特定IP访问)。

2. 认证方式升级

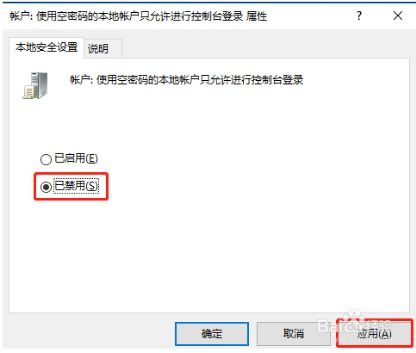

使用强密码(12位以上,含大小写、符号)。

SSH密钥认证(Linux/Mac)。

启用双因素认证(2FA)。

3. VPN保护(推荐)

先通过VPN连接内网,再访问设备,避免直接暴露端口。

四、软件部署

1. 远程工具安装

跨平台工具:TeamViewer、AnyDesk(适合个人用户)。

系统内置:

Windows:启用“远程桌面”功能。

Linux:安装OpenSSH服务(`sudo apt install openssh-server`)。

企业级:使用ZeroTier或Tailscale构建虚拟内网。

2. 参数配置

设置访问权限(如允许用户/用户组)。

调整连接参数(分辨率、声音传输等)。

五、连接测试

1. 内网测试

在同一网络下尝试连接,验证基础功能。

2. 外网测试

通过手机热点或外部网络检查连通性。

使用端口检测工具(如 [])确认端口开放。

六、维护与监控

1. 定期更新

升级远程访问软件及操作系统补丁。

2. 日志审查

检查连接日志,识别异常登录尝试。

启用失败登录锁定机制(如SSH的`fail2ban`)。

3. 备份配置

保存路由器端口规则、VPN配置等,防止重置后丢失。

注意事项

避免使用默认端口:将RDP 3389改为非标准端口(如54321)。

限制访问时间:部分路由器支持按时间段开放端口。

关闭未使用的服务:减少潜在攻击面。

根据具体场景(如家庭NAS访问、企业服务器维护),可调整步骤优先级。例如,个人用户推荐使用TeamViewer简化配置,而企业环境应优先部署VPN+双因素认证。